Что такое социальная инженерия

Киберпреступник манипулирует чувствами и мыслями атакуемого человека и заставляет его выполнить действия, приводящие к утечке ценной информации, которой могут быть как персональные, так и корпоративные данные. О том, какие технологии и приемы используются в социальной инженерии и как защитить себя и свою компанию от подобных атак, рассказываем простыми словами в данной статье.

Социальная инженерия возникла в качестве одного из приемов ораторского искусства и применялась, например, в дипломатических переговорах и дебатах. С появлением современных технологий social engineering нашла новые сферы применения: от бизнеса до киберпреступности.

Пользователи различных сервисов часто сталкиваются с данным методом, когда оставляют на официальном сайте бренда или в приложении личные данные в обмен на бонус: скидку при покупке продукта за подписку на email-рассылку, подбор персонализированного контента за регистрацию на веб-ресурсе и т. д. Таким образом бизнес стимулирует пользователей к покупке, используя естественное желание человека — получить товар по более низкой цене, и расширяет клиентскую базу. При этом компания использует полученные данные в маркетинговых целях и для улучшения качества обслуживания, и социальная инженерия в этом случае используется совершенно легально.

Если информацию можно использовать для кражи денежных средств или для приобретения любой другой выгоды, она вызывает интерес у злоумышленников. Компании защищают свою IT-инфраструктуру от взлома и хакерских атак с помощью современного программного и аппаратного обеспечения, поэтому мошенники нашли другой способ получить доступ к устройствам, на которых хранятся ценные данные. Киберпреступники совершают атаку на человека (как на частное лицо, так и на представителя организации) для получения несанкционированного доступа к коммерческим тайнам, паролям, почтовым сервисам, банковским счетам и другой конфиденциальной информации. Они проникают в компании, обманывая их сотрудников и используя их слабости.

Злоумышленник может представиться сотрудником технической поддержки и сообщить о неполадках в работе ПО, предложить помощь в их устранении и выманить авторизационные данные работника. Уполномоченные лица не вызывают подозрения у людей, поэтому им часто доверяют логины и пароли. Если преступнику стали известны данные бухгалтера для входа в корпоративную систему, он получит доступ к финансовым операциям компании и может украсть деньги со счета фирмы. Под угрозой окажется не только скомпрометированная организация, но и ее партнеры, которым преступник может отравить письмо с уведомлением о смене реквизитов для оплаты услуг, где будут указаны его личные счета. Получив письмо со знакомого email-адреса, партнеры могут не проверить личность отправителя и оплатить поддельные счета. Кроме доверия, социальные инженеры используют невнимательность жертв, их страхи, тщеславие, желания, сопереживание, недостаточную осведомленность в вопросах информационной безопасности и халатное отношение к должностным инструкциям, — личные и профессиональные качества человека.

Атака на человека с помощью методов социальной инженерии предполагает несколько этапов подготовки:

Получив данные, киберпреступник может войти в систему и совершить любое необходимое ему действие. Разберем несколько видов атак.

Людям, рабочий процесс которых проходит вне офиса (командировки, фриланс), стоит проявлять осторожность в общественных местах. Каждый раз, когда они вводят пин-код, авторизуются в личном кабинете и делают записи, находясь в кафе или на вокзале, за ними могут наблюдать. Плечевой серфинг — подглядывание из-за спины.

Мошенник заранее ищет предлог, чтобы обратиться к жертве, и прописывает сценарий разговора с ней — претекст. Социальный инженер старается вывести собеседника из психологического равновесия, сообщает по телефону о возникшей проблеме и просит сообщить ему данные, которые необходимы для ее решения. Чаще всего данный метод используют для получения финансовой информации — пароля и логина от онлайн-банка, PIN-кода кредитной карты и т. п. Претекст напоминает стандартный разговор с сотрудником банка, к тому же преступник заранее выясняет личную информацию о жертве (ФИО, дата рождения и т. д.), которую сообщает в ходе разговора, поэтому звонок кажется правдоподобным.

Фишинг — метод, направленный на сбор данных пользователя для авторизации в различных системах. Злоумышленник делает массовые email-рассылки, представляясь администратором веб-ресурса, на котором пользователь зарегистрирован, или сотрудником техподдержки. Задача этих писем в том, чтобы заставить пользователя открыть размещенную в сообщении ссылку, после перехода по которой появляется поле для ввода авторизационных данных, и оставить мошеннику логин и пароль для входа на сайт. Когда такую информацию пытаются получить с помощью телефонного разговора, применяется термин вишинг

Целью преступника является заражение компьютера жертвы вирусом, считывающим всю информацию на ПК. Достичь данную цель можно двумя способами:

Злоумышленник незаметно совершает физическую поломку компьютера жертвы и ждет, когда она обратится к нему за помощью. При этом преступник подстраивает ситуацию так, чтобы для устранения неполадок, человек выбрал именно его. Тогда при утечке информации он не вызовет подозрений, ведь он в данной ситуации играет роль помощника.

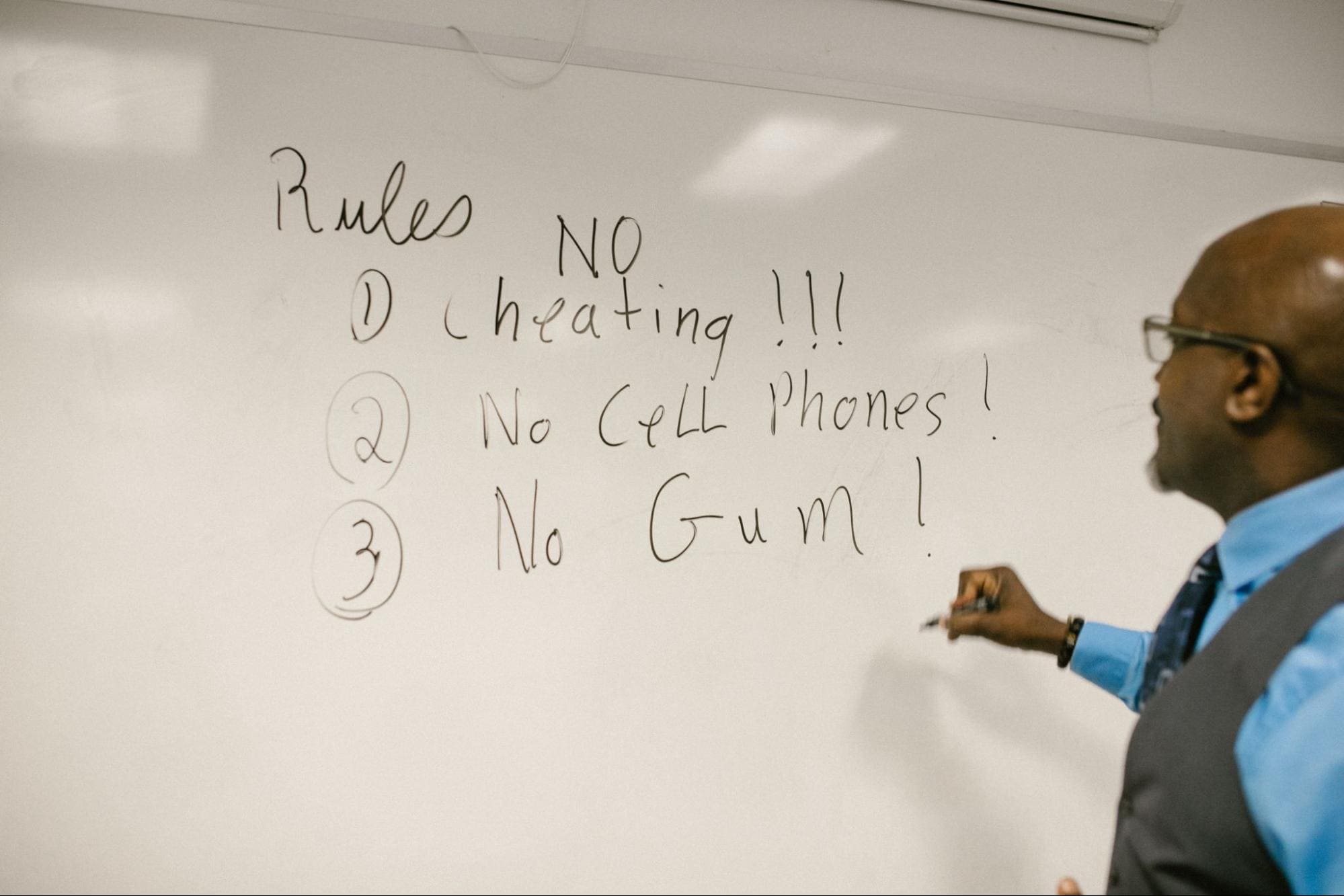

Человек является самым уязвимым местом в системе безопасности IT-инфраструктуры компании. Сотрудники часто поддаются на уловки мошенников и эмоциям тогда, когда не знают точно, как следует поступить в той или иной ситуации. Чтобы снизить риск успешной атаки на человеческие ресурсы фирмы, необходимо научить людей находить подозрительные маркеры и разработать четкие правила работы с информацией.

Безопасность компании зависит от ответственного отношения ее сотрудников к хранению и передаче информации другим лицам. Психологические методы, которые применяют преступники, могут вызвать сильную эмоциональную реакцию у работника и он под воздействием чувств может стать причиной утечки конфиденциальной информации. Чтобы избежать этого, важно научить сотрудников распознавать мошеннические алгоритмы и проверять информацию, которую им сообщают третьи лица.

Автор: ЕвробайтПоделиться

Таргетолог — это специалист по настройке и анализу персонализированной рекламы в социальных сетях. В статье мы подробно расскажем о сути этой профессии, уровне зарплат и способах ее освоить.

Big Data — это огромные массивы разнообразной информации, а также совокупность способов и инструментов для их обработки и анализа.

Парсинг — это процесс сбора, систематизации и преобразования информации, в открытую размещенной на веб-ресурсах, с помощью специального программного обеспечения.

Надёжные VPS серверы с посуточной оплатой в России и Европе.

От 10 ₽ в день!

Арендовать виртуальный сервер